Hoje em dia, até alguns ditados já sofreram upgrades:

- “Não adianta chorar sobre arquivo deletado”

- “Mais vale um arquivo no HD do que dois baixando”

- “A pressa é inimiga da conexão”

Entre inúmeros outros. Mas tem um que não é tão famoso, mas igualmente interessante, especialmente quando voltado à redes:

“Nobody ever got fired from buying Cisco” significando que algumas “apostas seguras” são – ou eram – garantias de que quase nada dará errado (e aqui podemos adaptar o ditado para algumas poucas marcas líderes em seus segmentos).

Esse ditado tem um fundo de verdade, mas depende de algumas variáveis muito importantes. Por exemplo, quando se fala em firewall, qual o principal nome que vem à mente? Há pouquíssimo tempo atrás, essa seria uma resposta facílima, no máximo limitada a duas ou três opções. E estas já não se mantém hoje como as melhores opções possíveis, dependendo destas variáveis.

Qual o melhor firewall para cada ambiente?

Como sempre, a resposta é “depende”. Principalmente, depende de qual o tipo de tráfego você quer proteger e de como você quer proteger. Aprofundando nossa análise, nesta equação temos dois fatores cruciais a serem considerados: o usuário e a aplicação. O ideal é mante-los separados e sob controle, sendo que cada um desses fatores necessita de um tipo diferente de controle. E dependendo de onde estes fatores estão localizados, temos ambientes diferentes.

Assim, para cada combinação possível de onde estão os usuários e as aplicações, podemos ter cenários diferentes e, com isso, firewalls diferentes, cada um com sua função. Conversando com os mais variados especialistas nas áreas de segurança, pelo conhecimento que conseguimos amealhar das principais soluções existentes e dos desafios que se propõem a solucionar, podemos categorizar esses ambientes da seguinte forma:

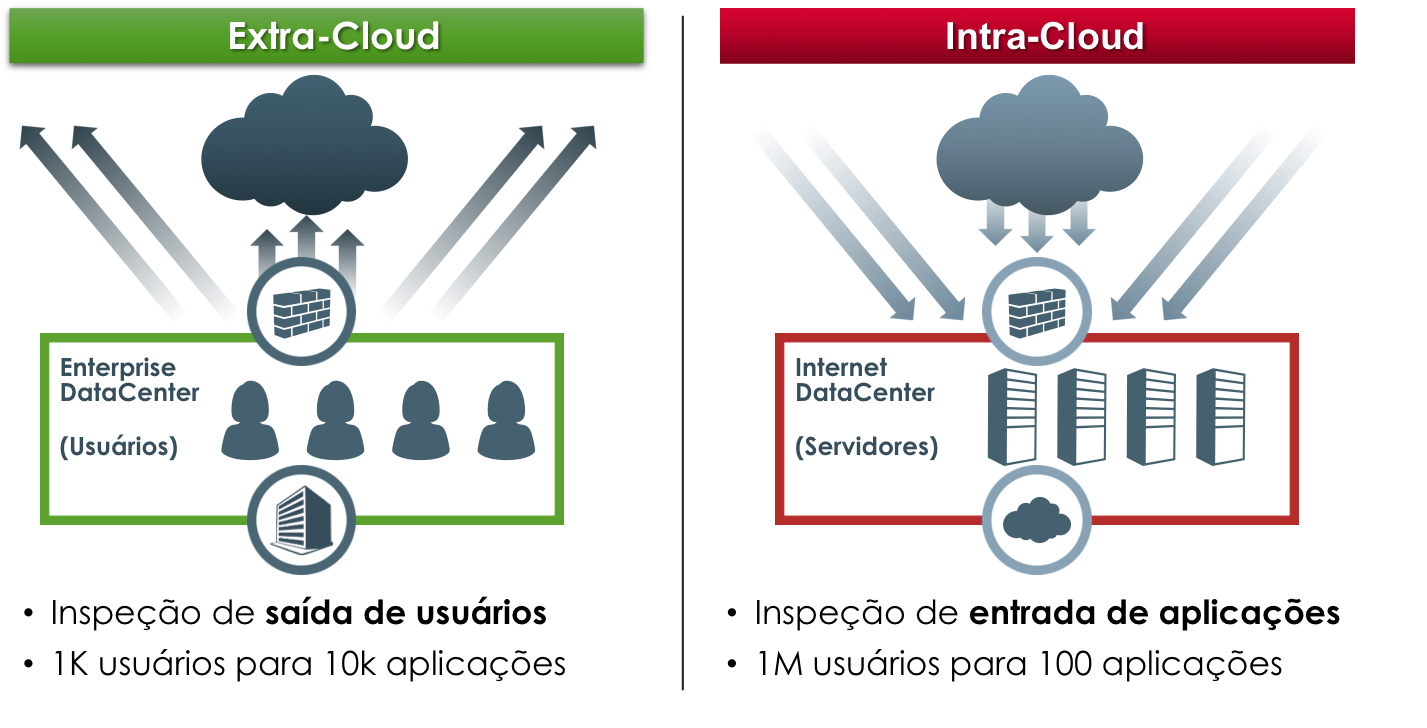

- Tráfego de saída dos usuários para aplicações na Internet (extra-Cloud): por exemplo, se você possui um ambiente corporativo e tem o desafio de controlar o tráfego gerado pelos funcionários para acessar conteúdo fora deste ambiente (e aqui se inclui todo o desafio de BYOD). Basicamente temos 1.000 usuários acessando 10.000 aplicações/sites na internet;

- Tráfego de entrada dos usuários para as aplicações (intra-Cloud): Ao contrário do extra-Cloud, neste caso temos o sentido inverso: são 1.000.000 de usuários na internet acessando poucas aplicações (em média 100 aplicações). Ou seja, seu ambiente é uma “vitrine” e precisa estar protegida contra qualquer forma de vandalismo e ataque;

- Tráfego interno entre redes (inter-Cloud): Aqui o termo “depende” é mais abrangente ainda. Imagine um tráfego entre os servidores de aplicação e os banco de dados: que segurança é necessária para esta comunicação? E entre os servidores WEB e os servidores de aplicação? E entre uma rede de usuários e de servidores corporativos? Aqui cada “pedaço” do ambiente tem uma necessidade diferente, demandando soluções diferentes;

- Tráfego misto: E quando tudo isso está misturado, o que fazer? Existem ambientes que a aplicação pública está no mesmo ambiente que os usuários corporativos e não em DataCenters dedicados. Como separar e controlar esses fatores? Neste caso, muito mais que termos diferentes soluções para cada “pedaço”, temos soluções diferentes trabalhando em conjunto, somando forças para atender às necessidades do ambiente.

Quais os principais desafios e soluções de cada cenário?

- Extra-Cloud: Para este cenário, três coisas precisam ser identificadas: Usuário, Aplicação e Conteúdo (dentro da Aplicação). Existem soluções que permitem analisar aplicativos web (como redes sociais e webmail) da mesma forma que os sistemas tradicionais fazem com os e-mails, permitindo uma maior visibilidade, controle e granularidade do tráfego;

- Intra-Cloud: Para este cenário, precisamos responder a algumas perguntas cruciais: A aplicação estará disponível em mútiplos DataCenters e/ou através de múltiplos links/ISPs? Precisa ser analisada em Camada 7 contra ataques específicos e encriptados de aplicação, integrado a um analisador de vulnerabilidades? Precisa de um firewall de DNS de altíssimo desempenho? Em alguns cenários, dependendo de algumas destas respostas, do volume de acesso e do nível de controle necessário, há mais de uma opção possível;

- Inter-Cloud: Em alguns casos, um simples roteador/switch com ACL (Access Control List) já atende às necessidades do ambiente ou até o reaproveitamento dos firewalls tradicionais já existentes no cliente. Mas para outros casos, temos outras demandas como: necessidade de balanceamento de carga entre os segmentos de rede, necessidade de visibilidade do tráfego, criptografia, entre outros. Dependendo destas necessidades, diversas soluções podem ser consideradas;

- Misto: Cada solução tem seus pontos fortes e fracos, e combina-las é sempre uma opção muito interessante, desde que seja bem planejada, bem executada e bem gerenciada. Preferencialmente algumas soluções mais novas que já foram desenvolvidas com com SDN (Software-Defined Network) em mente, conseguem prover mais inteligência e controle sem abrir mão do desempenho.

E, especialmente nos dias de hoje, com os orçamentos cada vez mais apertados e as necessidades por flexibilidade cada vez maiores, as “apostas seguras” não são mais as escolhas automáticas que eram antes. Especialmente em se tratando de firewalls.

Entre em Contato

Entre em Contato