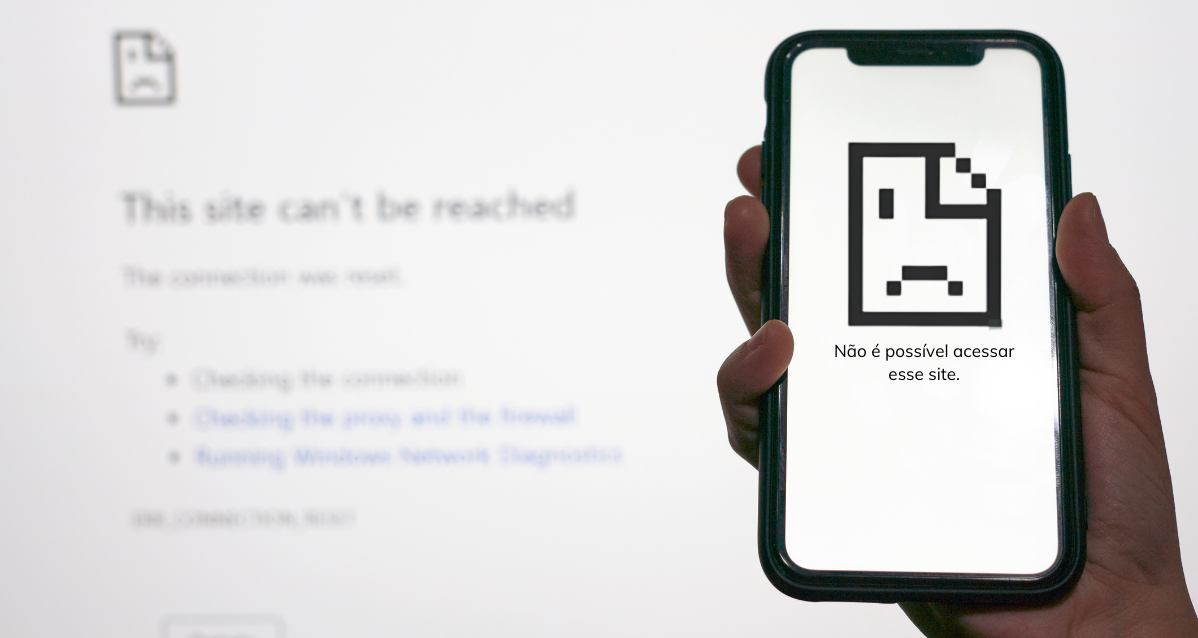

Assim como em outros tipos de infraestruturas tecnológicas, a má-configuração do DNS pode causar consequências desastrosas, incluindo perda de performance na entrega de aplicações e até mesmo a criação de brechas para ataques cibernéticos.

O Sistema de Nomes de Domínio (DNS) é um dos pilares da infraestrutura da internet, atuando como um serviço essencial que traduz nomes de domínio legíveis por humanos em endereços IP compreensíveis por máquinas. No entanto, configurações errôneas em DNS podem causar uma série de problemas, desde quedas de desempenho na entrega de aplicações e sites até graves brechas de segurança.

Erros de configuração no DNS podem resultar em uma série de problemas que afetam negativamente tanto a funcionalidade quanto a segurança dos sistemas online. Entre os problemas de desempenho, um dos mais comuns é o aumento da latência. Quando o DNS não está configurado corretamente, as consultas podem ser redirecionadas de maneira ineficiente, resultando em tempos de resposta mais longos.

Isso pode ser particularmente prejudicial para sites e aplicações que dependem de uma rápida resolução de nomes de domínio para carregar conteúdo de forma eficiente. Usuários podem experimentar atrasos significativos, resultando em uma experiência de usuário insatisfatória e possivelmente em perda de visitantes e receita.

Emails e segurança

Outra consequência de uma configuração incorreta é a falha na entrega de emails. O DNS é responsável pela configuração dos registros MX (Mail Exchange), que direcionam o tráfego de email para os servidores. Se esses registros estiverem configurados de forma errada, emails podem ser rejeitados, perdidos ou atrasados. Empresas que dependem do email como um canal crítico de comunicação podem sofrer interrupções em suas operações.

Além de problemas de desempenho, configurações errôneas de DNS podem abrir brechas de segurança significativas. Um exemplo clássico é o DNS Spoofing, onde atacantes manipulam as informações de DNS para redirecionar o tráfego legítimo para sites maliciosos. Isso pode resultar em ataques de phishing, roubo de dados e outras atividades maliciosas.

Se o cache de um servidor DNS for envenenado (DNS Cache Poisoning), usuários podem ser redirecionados para sites fraudulentos, mesmo que digitem o endereço correto no navegador.

Alguns erros comuns

Entre os erros mais comuns na configuração de DNS, destaca-se a configuração incorreta dos registros A e AAAA. Esses registros mapeiam um nome de domínio para um endereço IPv4 ou IPv6, respectivamente. Se configurados incorretamente, os usuários podem não conseguir acessar o site ou aplicação associada.

Outro erro frequente envolve a configuração dos servidores de nomes autoritativos. Esses servidores são responsáveis por fornecer respostas autoritativas às consultas de DNS. Se não estiverem configurados corretamente, podem falhar em responder às consultas, resultando em indisponibilidade do serviço.

A falta de configuração de registros PTR (Pointer) também é um problema rotineiro. Esses registros são usados para resolver endereços IP em nomes de domínio e são essenciais para a funcionalidade de muitas aplicações, incluindo o envio de emails. Sem registros PTR configurados corretamente, emails enviados podem ser rejeitados por servidores de email que realizam verificações de reverso DNS como medida de segurança.

E não para por aí…

Outro problema crítico é a má configuração de TTL (Time to Live). O TTL define quanto tempo uma resposta de DNS deve ser armazenada no cache dos servidores intermediários antes de ser descartada. Configurações inadequadas de TTL podem levar a dois problemas opostos: se o TTL for muito curto, os servidores de DNS intermediários precisarão consultar os servidores autoritativos com mais frequência, aumentando a carga e a latência. Por outro lado, se o TTL for muito longo, mudanças no DNS demorarão mais para se propagar, o que pode ser problemático em casos de mudanças urgentes, como a migração de servidores.

A ausência de implementação de DNSSEC (DNS Security Extensions) é mais um erro significativo. O DNSSEC adiciona uma camada de segurança ao DNS, permitindo que os registros sejam assinados digitalmente. Isso ajuda a garantir que as respostas de DNS não foram adulteradas. Sem DNSSEC, o sistema DNS fica vulnerável a uma série de ataques, incluindo o já mencionado DNS Spoofing e ataques de man-in-the-middle.

A gestão inadequada de zonas de DNS também pode levar a problemas. Zonas de DNS são segmentos do espaço de nomes do DNS que são gerenciados por um servidor DNS específico. Erros na delegação e gerenciamento de zonas podem resultar em inconsistências e falhas na resolução de nomes de domínio. Isso pode levar a problemas de disponibilidade e a vulnerabilidades de segurança.

Protegendo, centralizando e otimizando DNS

Em resumo, configurações errôneas de DNS podem ter um impacto devastador no desempenho e na segurança de aplicações e sites. Aumentos na latência, falhas na entrega de emails, e vulnerabilidades a ataques cibernéticos são apenas algumas das possíveis consequências.

Para mitigar esses riscos, é possível contar com soluções de alta performance como as da Infoblox, que ajudam a automatizar configurações, protegendo dados e aumentando a disponibilidade de serviços. Conte com a Agility, canal representante da Infoblox no Brasil, para otimizar a sua infraestrutura tecnológica!

Entre em contato com nosso time de especialistas para saber mais: https://somosagility.com.br/fale-conosco/

Entre em Contato

Entre em Contato